Annual Audit Manual

AVIS CONCERNANT LE DROIT D’AUTEUR ─ Ce manuel est destiné à un usage interne. Il ne peut être reproduit par ou distribué à des tierces parties par courriel, par télécopieur, par courrier, en main propre ou par tout autre moyen de distribution ou de reproduction sans le consentement écrit du Coordonnateur des droits d’auteur du Bureau du vérificateur général du Canada. Les paragraphes du Manuel de CPA Canada sont reproduits ici pour votre utilisation non-commerciale avec l’autorisation des Comptables professionnels agréés du Canada (CPA Canada). Ils ne peuvent pas être modifiés, copiés ou distribués, sous une forme quelconque, car cela transgresserait le droit d’auteur de CPA Canada. Reproduit à partir du Manuel de CPA Canada avec l’autorisation des Comptables professionnels agréés du Canada, Toronto, Canada.

5035.5 Évaluation de la conception et de la mise en place des contrôles

sept.-2022

Dans cette section

Évaluation de la conception et de la mise en place des contrôles

Exigences des NCA

L’auditeur doit acquérir une compréhension de la composante « activités de contrôle » en mettant en œuvre des procédures d’évaluation des risques. Pour ce faire, il doit : (NCA 315.26)

d) pour chacun des contrôles identifiés à l’alinéa a) ou au sous-alinéa c)ii) :

i) évaluer si la conception du contrôle est efficace pour permettre de répondre aux risques d’anomalies significatives au niveau des assertions, ou pour favoriser le fonctionnement d’autres contrôles;

ii) déterminer si le contrôle a été mis en place, en associant d’autres procédures à ses demandes d’informations auprès du personnel de l’entité.

Directives des NCA

L’évaluation de la conception d’un contrôle identifié implique pour l’auditeur de considérer si le contrôle, seul ou en association avec d’autres, a la capacité de prévenir, ou de détecter et corriger, les anomalies significatives (c’est-à-dire l’objectif de contrôle). (NCA 315.A175)

Pour déterminer si un contrôle identifié a été mis en place, l’auditeur s’assure qu’il existe et que l’entité l’utilise. Comme il ne sert pas à grand-chose de vérifier la mise en place d’un contrôle dont la conception est inefficace, l’auditeur évalue d’abord la conception du contrôle. Un contrôle mal conçu peut constituer une déficience du contrôle. (NCA 315.A176)

Les procédures d’évaluation des risques au moyen desquelles l’auditeur obtient des éléments probants concernant la conception et la mise en place des contrôles identifiés de la composante « activités de contrôle » peuvent comprendre : (NCA 315.A177)

- des demandes d’informations auprès du personnel de l’entité;

- l’observation de l’application de contrôles précis;

- l’inspection de documents et de rapports.

Les demandes d’informations ne sont toutefois pas suffisantes à elles seules pour arriver à cette fin.

Il se peut que l’auditeur s’attende, sur la base de l’expérience acquise lors de l’audit précédent ou des procédures d’évaluation des risques mises en œuvre pour la période considérée, à ce que les contrôles visant à répondre à un risque important n’aient pas été conçus efficacement ou qu’ils n’aient pas été mis en place par la direction. Dans de telles circonstances, les procédures mises en œuvre pour remplir l’exigence énoncée à l’alinéa 26 d) peuvent consister à vérifier que les contrôles n’ont pas été conçus efficacement ou qu’ils n’ont pas été mis en place. Si les résultats des procédures indiquent que des contrôles ont été nouvellement conçus ou mis en place, l’auditeur met en œuvre les procédures mentionnées aux alinéas 26 b) à d) à l’égard de ces contrôles. (NCA 315.A178)

Lorsqu’un contrôle a été conçu efficacement et mis en place, l’auditeur peut conclure qu’il serait approprié de le tester afin de tenir compte de l’efficacité de son fonctionnement dans la conception des procédures de corroboration. Toutefois, il n’y a aucune utilité à tester un contrôle dont la conception ou la mise en place est inefficace. Lorsque l’auditeur prévoit de tester un contrôle, l’information obtenue sur la mesure dans laquelle ce contrôle permet de répondre à un ou à plusieurs risques d’anomalies significatives est prise en considération lors de l’évaluation du risque lié au contrôle au niveau des assertions. (NCA 315.A179)

Pour tester l’efficacité du fonctionnement des contrôles identifiés de la composante « activités de contrôle », il ne suffit pas d’évaluer leur conception et de vérifier leur mise en place. En ce qui a trait aux contrôles automatisés, l’auditeur peut cependant prévoir de tester l’efficacité du fonctionnement des contrôles identifiés non pas en testant ces derniers directement, mais plutôt en identifiant et en testant les contrôles généraux informatiques qui en assurent le fonctionnement systématique. L’obtention d’éléments probants attestant la mise en place d’un contrôle manuel à un moment précis ne fournit pas d’éléments probants quant à son fonctionnement efficace à d’autres moments au cours de la période auditée. Les tests de l’efficacité du fonctionnement des contrôles, y compris des contrôles indirects, sont décrits plus en détail dans la NCA 330. (NCA 315.A180)

Même si l’auditeur ne prévoit pas de tester l’efficacité du fonctionnement de contrôles identifiés, sa compréhension peut l’aider à concevoir des procédures de corroboration dont la nature, le calendrier et l’étendue sont fonction des risques d’anomalies significatives connexes. (NCA 315.A181)

|

Exemple : Il est possible que les résultats des procédures d’évaluation des risques fournissent à l’auditeur une base pour la prise en compte, lors de la conception des sondages, des écarts pouvant affecter une population. |

Directives du BVG

Selon la NCA CAS 315.26c), pour chaque contrôle identifié de la composante des activités de contrôle (voir les sections BVG Audit 5035.1 et BVG Audit 5035.2), l’auditeur doit évaluer l’efficacité de la conception du contrôle pour répondre au risque d’anomalies significatives au niveau des assertions ou soutenir le fonctionnement d’autres contrôles. Il doit également déterminer si le contrôle a été mis en place.

Évaluation de la conception des contrôles

Au moment d’évaluer l’efficacité de la conception des contrôles, l’auditeur doit exercer son jugement professionnel pour déterminer si les facteurs ci‑après s’appliquent au type de contrôle :

- Objet du contrôle — Une politique et procédure conçue pour prévenir, ou détecter et corriger, une anomalie dans un poste important des états financiers a un effet plus direct (précis) sur la probabilité d’une anomalie qu’une politique et procédure permettant uniquement de déterminer si un autre type de contrôle ne fonctionne pas efficacement ou de repérer les questions qui nécessitent un suivi. L’objet des contrôles du traitement de l’information et des contrôles directs au niveau de l’entité, qui sont des contrôles visant à prévenir, ou détecter et corriger, des anomalies significatives, diffère de celui des contrôles indirects au niveau de l’entité, qui appuient les autres composantes du contrôle interne de l’entité sur l’information financière.

- Concordance des contrôles et des risques d’anomalies significatives identifiés — L’auditeur cherchera à savoir si les processus opérationnels et les contrôles connexes sont efficaces pour ce qui est de réaliser les objectifs de contrôle et réduire les risques liés à l’information financière.

- Si le contrôle permet d’atteindre les objectifs du traitement de l’information, c’est-à-dire l’exhaustivité, l’exactitude, la validité et l’accès restreint. Se reporter à la section BVG Audit 5035.4 pour obtenir des directives complémentaires sur les objectifs du traitement de l’information.

- Nature du contrôle, y compris son degré de décomposition — Par exemple, une analyse de performance poussée (p. ex. conçue comme un contrôle direct au niveau de l’entité) peut fournir une certaine assurance pour une gamme d’assertions, mais les contrôles plus détaillés relatifs aux opérations peuvent fournir une meilleure assurance au sujet d’assertions précises.

- Uniformité et application en temps opportun du contrôle — Ce facteur aura une incidence sur la capacité du contrôle de détecter ou de prévenir en temps opportun le risque identifié. Dans certains cas, un contrôle de détection peut être adéquat, mais dans d’autres, l’entité voudra s’assurer que des contrôles préventifs adéquats sont en place. Les contrôles appliqués régulièrement et uniformément sont généralement plus précis que ceux qui sont appliqués sporadiquement.

- Connaissance et expérience préalables en ce qui concerne les personnes chargées de la mise en œuvre des contrôles

- Séparation des tâches pertinentes pour le processus contrôlé — Se reporter à la section BVG Audit 5035.3 pour obtenir des directives complémentaires sur la séparation des tâches.

- Mesures de suivi prises par l’entité — Pour qu’un contrôle soit efficace, les problèmes et les écarts détectés doivent faire l’objet d’un suivi en temps opportun. Le seuil au‑delà duquel il convient de procéder à des investigations sur les écarts par rapport au seuil de signification est révélateur du degré de précision d’un contrôle. Plus un seuil est proche du seuil de signification, plus le risque que le contrôle ne détecte ni ne prévient une anomalie significative est élevé.

- Fiabilité de l’information utilisée pour la mise en œuvre du contrôle — L’auditeur doit acquérir une compréhension de la façon dont la direction obtient l’assurance que l’information financière est fiable.

- Prévisibilité des valeurs attendues — La précision d’un contrôle dépend de la capacité de déterminer des valeurs attendues suffisamment précises pour détecter d’éventuelles anomalies significatives.

- Période visée par le contrôle — Pour les besoins de l’audit, l’auditeur doit obtenir des éléments probants indiquant qu’un contrôle pertinent a été mis en place au cours de la période de présentation de l’information financière.

L’auditeur peut déterminer que la conception d’un contrôle pertinent n’est pas appropriée. Par exemple, une entité a un contrôle qui exige que tous les changements à la liste maîtresse des fournisseurs approuvée soient examinés et approuvés. Or lors des procédures d’évaluation de la conception du contrôle, l’auditeur a déterminé que le responsable de l’examen et de l’approbation était également autorisé à demander des changements à la liste de fournisseurs. L’auditeur doit donc évaluer l’incidence de cette faille dans la conception du contrôle sur la stratégie d’audit et déterminer si cette faille constitue une déficience du contrôle ayant une incidence sur les états financiers et, le cas échéant, la gravité de cette incidence (se reporter à la section BVG Audit 5037).

Détermination de la mise en place des contrôles

Après avoir évalué la conception des contrôles faisant partie de la composante des activités de contrôle, l’auditeur obtient des éléments probants lui permettant de déterminer si ces contrôles ont été mis en place.

Il existe une différence entre évaluer la « mise en place » des contrôles et tester l’efficacité du fonctionnement des contrôles. La mise en place des contrôles se vérifie à un moment précis dans le temps, tandis que l’évaluation de l’efficacité du fonctionnement des contrôles nécessite de tester une opération en particulier sur une certaine période. Dans les faits, l’auditeur observe ou inspecte au moins une occurrence du contrôle, en exerçant son jugement professionnel, pour déterminer si le contrôle a été mis en place au cours de la période considérée.

Pour évaluer si les contrôles pertinents ont été mis en place, l’auditeur exerce son jugement professionnel et tient compte de l’approche ci‑après :

- Existence – Le processus ou le programme pertinent existe dans l’organisation.

- Communication – L’existence d’un contrôle doit être communiquée aux personnes pertinentes.

- Compréhension – Pour être efficace, le contrôle doit être compris par les personnes pertinentes, qui doivent aussi comprendre leurs rôles et leurs responsabilités.

- Soutien – Pour faciliter la mise en place efficace du contrôle, il faut que le soutien en soit assuré.

- Suivi – Pour assurer la qualité du contrôle, il faut en assurer le suivi.

- Mise en application – Pour que le contrôle soit efficace, il doit être mis en application par la direction. Il n’est pas nécessaire de documenter de manière précise tous les éléments de cette approche.

Considérations d’ordre temporel lors de l’acquisition/mise à jour de la compréhension des contrôles

Normalement, l’auditeur acquiert et/ou met à jour sa compréhension préalable des processus opérationnels de l’entité, notamment le cheminement des opérations et des contrôles au sein de la composante des activités de contrôle, au cours de l’étape de la planification de l’audit, avant de définir sa stratégie d’audit. Cependant, dans certains audits récurrents, il n’est pas efficient et/ou praticable de mettre en œuvre des procédures d’évaluation des risques autres que des demandes d’informations pendant l’étape de la planification (p. ex. lorsque les travaux d’audit sur place sont réalisés en une seule fois suivant la fin de l’exercice de l’entité). Dans ces cas de figure, l’auditeur peut mettre en œuvre de telles procédures pendant les travaux sur place à la clôture de l’exercice pour confirmer que la conception des contrôles est restée la même ou a été modifiée uniquement selon ce qui était prévu en fonction des changements apportés à l’entité et à son environnement et que les contrôles étaient en place tout au long de la période considérée. Ces procédures peuvent être effectuées en même temps que les tests visant à confirmer l’efficacité du fonctionnement des contrôles internes et/ou les procédures de corroboration. Les facteurs ci‑après, le cas échéant, sont ceux dont l’auditeur doit tenir compte lorsqu’il détermine s’il doit mettre en œuvre ces procédures en même temps que les procédures de test des contrôles ou de test de corroboration :

- Les résultats d’audits menés antérieurement ont révélé peu de déficiences et aucune déficience importante des contrôles, et la direction a par le passé pris des mesures appropriées pour corriger les déficiences relevées.

- Les résultats des demandes d’informations auprès de la direction de l’entité faites au cours de la période considérée ont révélé ce qui suit :

- il n’y a eu aucun changement au sein de l’entité et de son environnement qui pourrait avoir une incidence sur la conception ou le fonctionnement des contrôles (y compris celles liées aux CGI) au cours de la période considérée;

- aucun changement n’a été apporté aux contrôles depuis l’audit précédent et l’entité ne prévoit pas procéder à de tels changements avant la fin de la période considérée.

- Les résultats des procédures d’acquisition d’une compréhension et d’évaluation de l’environnement de contrôle, le processus d’évaluation des risques par l’entité et le processus de suivi du système de contrôle interne et le système d’information et de communications de l’entité n’ont pas révélé de déficiences au cours de la période considérée.

- L’auditeur pourra à sa satisfaction prévoir les changements dans la stratégie d’audit qui devront être apportés en raison des questions soulevées à la suite des procédures mises en œuvre (c.‑à‑d. après l’étape de l’approbation de la planification dans le logiciel pour les feuilles de travail d’audit) en vue de déterminer la mise en place des contrôles.

La décision d’attendre la réalisation des tests de l’efficacité du fonctionnement des contrôles ou des tests de corroboration pour mettre en œuvre des procédures nécessaires pour confirmer la mise en place des contrôles est une décision importante sur la stratégie d’audit. Par conséquent, cette décision doit être prise pour chacun des processus opérationnels pertinents en fonction des faits et des circonstances propres à chacune des missions, avec le soutien du responsable de la mission. Pour ce faire, le responsable de la mission devra avoir un degré élevé de confiance que la mise en œuvre de procédures à une étape ultérieure de la mission ne se traduira pas par l’identification de nouvelles informations susceptibles d’influer sur la stratégie d’audit ou qu’il restera suffisamment de temps alors pour modifier la stratégie d’audit si cela est nécessaire.

Évaluation des résultats de la compréhension des contrôles

L’auditeur évalue les résultats de la compréhension des composantes du contrôle interne et l’incidence de toute déficience relevée dans l’environnement de contrôle, le processus d’évaluation des risques, le processus de suivi du système de contrôle interne et le système d’information et de communications sur sa stratégie d’audit et son plan d’audit dès que possible dans le cadre de l’audit. À la suite de son évaluation, l’auditeur peut déterminer qu’il n’est pas faisable en pratique de tester l’efficacité du fonctionnement des contrôles et de s’appuyer sur ces contrôles au niveau du groupe ou de ses composantes, ou il peut avoir à modifier la nature, le calendrier et l’étendue de ses tests des contrôles et des procédures de corroboration. L’auditeur doit clairement documenter ses conclusions dans les feuilles de travail.

Comme il est expliqué dans la NCA 330.A20, les tests de l’efficacité du fonctionnement des contrôles sont réalisés uniquement sur les contrôles que l’auditeur juge correctement conçus pour prévenir, ou détecter et corriger, en temps opportun une anomalie significative concernant une assertion et qu’il est efficient de les tester.

Se reporter à la section BVG Audit 6050 pour des directives sur la conception d’un plan des tests des contrôles.

Circonstances où une compréhension des contrôles pourrait suffire pour tester l’efficacité du fonctionnement

Dans certaines circonstances, les procédures à mettre en œuvre pour évaluer l’efficacité de la conception des contrôles et leur mise en place peuvent concorder avec les procédures requises pour tester l’efficacité de leur fonctionnement. Par exemple, lorsque l’auditeur réunit des éléments probants sur le fonctionnement efficace des contrôles généraux informatiques (CGI) d’une entité et, tout particulièrement, sur les contrôles sur les changements apportés aux programmes, les procédures mises en œuvre pour évaluer si un contrôle automatisé a été conçu de manière appropriée et mis en place peuvent également constituer un test de l’efficacité du fonctionnement du contrôle.

En outre, les procédures mises en œuvre pour évaluer la conception des contrôles et déterminer si le contrôle a été mis en place peuvent fournir des éléments probants suffisants à l’égard de l’efficacité du fonctionnement des contrôles indirects au niveau de l’entité (CINE) (c.‑à‑d. il n’est généralement pas nécessaire d’avoir recours au tableau sur les tailles d’échantillons présenté à la section BVG Audit 6053 pour les CINE) puisqu’il s’agit de contrôles généraux de l’entité qui pourraient ne pas fournir des informations précises pour prévenir ou détecter les anomalies significatives. Toutefois, ces contrôles fournissent un bon cadre pour évaluer si les contrôles internes sont mis en place au sein de l’entité. Il est donc important de les comprendre.

Méthodes pour comprendre les contrôles, évaluer leur conception et déterminer leur mise en place

L’auditeur a recours à diverses méthodes pour acquérir et documenter sa compréhension des contrôles, son évaluation de leur conception et sa détermination à l’égard de la mise en place des contrôles au sein de la composante des activités de contrôle. Ces méthodes varient en fonction de l’audit et du processus opérationnel visé. Parmi les méthodes pouvant être appliquées, il y a notamment les suivantes :

- Examen de la documentation préparée par l’entité (p. ex. politiques et procédures, descriptions narratives, graphiques de cheminement, diagrammes de mise en correspondance, contrats, etc.). Lorsque l’auditeur utilise des graphiques de cheminement d’un système et d’autres documents préparés par une fonction d’audit interne ou une fonction équivalente, il doit consulter les directives de la section BVG Audit 6033.

- Préparation de la documentation sur les processus opérationnels (descriptions narratives, graphiques de cheminement, diagrammes de mise en correspondance) par l’équipe de mission en fonction des demandes d’informations et d’autres procédures mises en œuvre. Les demandes d’informations auprès de la direction peuvent être adressées, notamment, aux personnes suivantes :

- le personnel du service des finances/de comptabilité;

- les responsables des processus opérationnels;

- les responsables de la mise en œuvre des contrôles/de leur revue;

- la fonction d’audit interne;

- les responsables des systèmes d’information/applications.

Parmi les méthodes que l’auditeur peut utiliser pour évaluer la conception des contrôles et déterminer si ceux‑ci ont été mis en place, il y a notamment les suivantes :

- Observation du fonctionnement du contrôle (p. ex. observer les comptages cycliques des stocks, les réunions d’examen de la performance de l’entreprise, les réunions du conseil d’administration ou du comité de vérification, la mise en œuvre des politiques de gestion des ressources humaines).

- Inspection des éléments probants prouvant que le contrôle a fonctionné tel qu’il a été conçu (p. ex. obtenir et inspecter un registre des expéditions rempli manuellement qui contient des preuves d’autorisation).

- Obtention de documents préparés par la fonction d’audit interne ou une fonction équivalente et mise en œuvre de procédures appropriées pour confirmer les renseignements recueillis grâce aux demandes d’informations, à l’observation et/ou l’inspection afin d’acquérir une compréhension suffisante du contrôle interne.

L’auditeur adapte son approche en appliquant au moins une des méthodes décrites précédemment, le cas échéant, en fonction de la nature, de la taille et de la complexité des processus opérationnels, des flux des opérations et des contrôles individuels. L’auditeur choisit une méthode, outre la demande d’informations, qui lui permet d’atteindre ses objectifs tout en offrant l’équilibre optimal de l’efficacité et de l’efficience. Par exemple, dans le cadre d’une mission de grande envergure au cours de laquelle des travaux intermédiaires sont réalisés sur place, l’auditeur peut choisir d’acquérir une compréhension des contrôles et de les évaluer en observant ou en inspectant les éléments probants sur les contrôles pendant l’étape de la planification.

Une méthode est acceptable si elle permet à l’auditeur :

- d’acquérir une compréhension suffisante des contrôles pour évaluer correctement les risques d’anomalies significatives résultant d’erreurs ou de fraudes et définir la nature, le calendrier et l’étendue des procédures d’audit complémentaires (dont des tests des contrôles et des procédures de corroboration);

- de constituer une documentation suffisante sur ce qui précède qui peut être comprise par un examinateur indépendant. L’auditeur choisit la méthode qui lui permet de satisfaire à ces objectifs de manière efficiente.

Directives du BVG

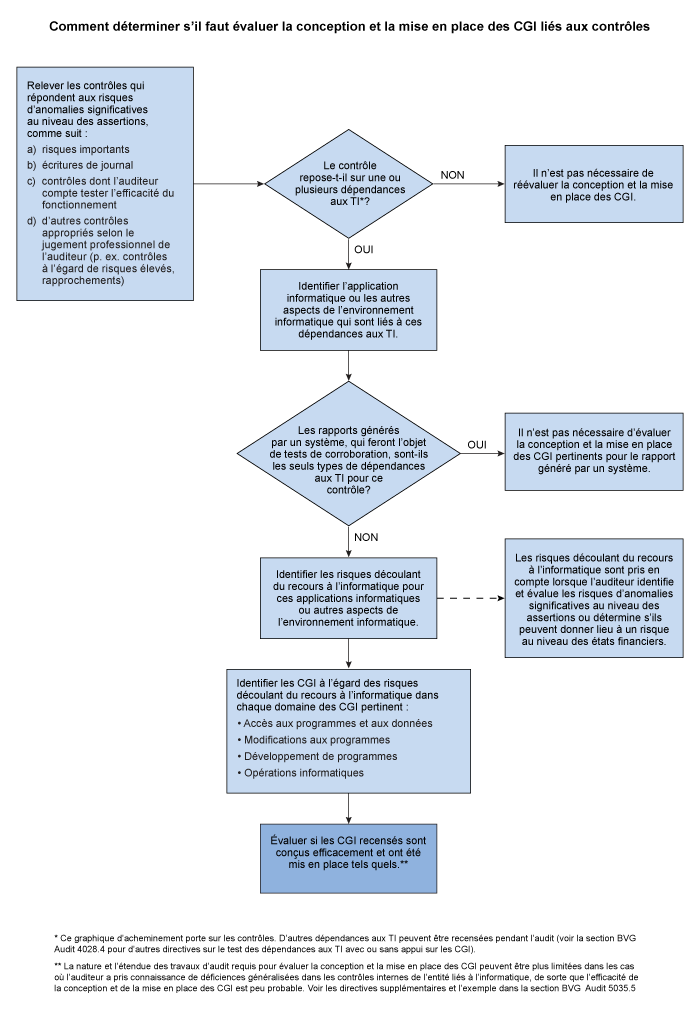

Le graphique de cheminement dans la section BVG Audit 5035.2 (reproduit ci‑après) illustre le processus utilisé par l’auditeur pour recenser les applications informatiques et d’autres aspects de l’environnement informatique liés aux contrôles recensés qui visent à répondre aux risques d’anomalies significatives. L’auditeur détermine les applications ou les autres aspects de l’environnement informatique qui sont vulnérables aux risques découlant du recours à l’informatique et, comme il est expliqué dans la section BVG Audit 5035.2, il identifie les CGI visant à répondre à ces risques. Pour chacun des CGI visant à répondre aux risques découlant du recours à l’informatique, la NCA 315.26d) exige que l’auditeur évalue la conception du contrôle et détermine s’il a été mis en place.

Le graphique de cheminement ci‑après illustre le processus mis en œuvre par l’auditeur pour déterminer les applications informatiques et d’autres aspects de l’environnement informatique liés aux contrôles qui sont vulnérables aux risques découlant du recours à l’informatique, les CGI connexes visant à répondre aux risques et la nécessité d’évaluer la conception et la mise en place de ces CGI.

Comprendre la conception des CGI peut se faire à partir de la documentation existante et en combinant des procédures de demande d’informations, d’observation et d’inspection. Il n’est pas nécessaire d’effectuer des tests de cheminement des CGI, même s’ils pourraient se révéler efficaces pour obtenir des éléments probants au sujet de la conception et de la mise en place des CGI dans certains cas.

L’auditeur peut tenir compte des connaissances et de l’expérience qu’il a acquises lors d’audits précédents lors de l’évaluation de la conception et de la mise en place des CGI. Par exemple, si l’auditeur a relevé des déficiences dans la conception ou la mise en place des contrôles dans l’environnement informatique et a conclu qu’ils étaient inefficaces lors de l’audit précédent, il mettrait à jour son évaluation et vérifierait si la direction a corrigé ces déficiences. En général, il serait nécessaire d’obtenir des éléments probants relativement limités pour confirmer que les CGI comportant des déficiences sont toujours inefficaces.

Lorsqu’une ou plusieurs déficiences des CGI peuvent influer sur une dépendance aux TI pertinente pour l’audit, l’auditeur ne conclut pas nécessairement qu’il ne peut pas faire confiance à la dépendance aux TI dans le cadre de l’audit. S’il peut obtenir des éléments probants indiquant que la déficience des CGI n’a pas été exploitée, l’auditeur peut tout de même faire confiance aux éléments probants dépendant des TI. Par exemple, s’il y a une déficience des CGI qui permettrait la modification directe des données sous-jacentes d’un rapport produit par un système, mais qu’il est possible de déterminer la fiabilité de l’information dans ce rapport au moyen de procédures de corroboration pour chaque occurrence du rapport utilisé dans les travaux d’audit, l’existence de déficiences dans les CGI n’empêcherait pas l’auditeur de s’appuyer sur le rapport.

Exemple :

L’auditeur a identifié le contrôle ci‑après, qui est afférent au poste important des états financiers de l’entité, les comptes fournisseurs. L’auditeur a suivi les étapes dans le graphique de cheminement ci‑dessus pour déterminer les dépendances aux TI, les aspects connexes de l’environnement informatique vulnérables aux risques découlant du recours à l’informatique et les CGI connexes visant à répondre à ces risques :

| Contrôle du traitement de l’information | Dépendance aux TI | Environnement informatique | Risque découlant du recours à l’informatique | CGI visant à répondre au risque |

|---|---|---|---|---|

| Les rapprochements entre les relevés des fournisseurs et les soldes correspondants des comptes du grand livre des fournisseurs sont examinés et approuvés par un superviseur tous les mois. Les écarts supérieurs à 5 000 $ sont investigués et réglés avant la clôture financière mensuelle. | Une liste détaillée standard des factures des fournisseurs, y compris la date de la facture, le montant et la valeur totale des factures impayées par le fournisseur est extraite de la base des données ou des données des comptes fournisseurs. | L’application ABC est utilisée pour générer le rapport. |

Comme la liste standard automatisée repose sur des données permanentes dans la base de données des comptes fournisseurs, il y a un risque que des changements inappropriés soient directement apportés aux enregistrements d’opérations ou aux données de base, ce qui aurait une incidence sur les opérations et les soldes du grand livre des fournisseurs. Comme il est possible que des changements non autorisés ou non testés aient été apportés ou que des changements nécessaires ne l’aient pas été, la liste ne peut pas fournir des enregistrements d’opérations exhaustives et exactes (ce risque serait présent; toutefois, ce n’est pas l’objectif du présent exemple). |

L’auditeur a relevé les contrôles suivants : - Toutes les demandes d’accès des utilisateurs nouveaux ou existants de la base de données/du fichier de données sont examinées pour en vérifier la conformité aux pratiques/politiques de travail de l’entité afin de s’assurer que les droits d’accès correspondent aux responsabilités de l’emploi, qu’ils sont approuvés par une personne appropriée et qu’ils sont saisis avec exactitude dans le système. - La direction examine les droits d’accès à la base de données/fichier de données périodiquement pour s’assurer que les droits d’accès individuels correspondent aux responsabilités de l’emploi. Les exceptions relevées sont examinées et réglées en temps opportun. |

Lors de l’évaluation de la conception et de la mise en place des CGI pertinents visant à répondre au risque lié au recours à l’informatique concernant les changements apportés à la base de données/aux données des comptes fournisseurs, l’auditeur détermine que, même si l’entité dispose d’un processus lui permettant d’accorder des droits d’accès en fonction des responsabilités d’emploi et de veiller à ce que ces droits d’accès soient approuvés, saisis avec exactitude dans le système et surveillés périodiquement, la conception de certains rôles permet aux membres du personnel d’apporter des changements à la base des données des comptes fournisseurs, ce qui est incompatible avec leurs responsabilités liées au traitement des opérations financières. Cela crée un risque de contournement des contrôles à l’égard de la modification des données. De plus, l’auditeur relève qu’aucun contrôle lié à l’enregistrement, à la surveillance ou à l’examen des contrôles n’a été mis en place pour détecter les changements apportés directement à la base de données des comptes fournisseurs. Il a déterminé que la conception des contrôles visant à répondre aux risques que des changements inappropriés soient apportés à la base de données des comptes fournisseurs n’est pas efficace, car certains rôles qui comprennent le traitement des opérations financières permettent aussi au personnel de contourner les contrôles liés à la modification des données. Par conséquent, l’auditeur conclut que cette déficience augmente le risque lié au contrôle et qu’elle aurait une incidence sur l’appui prévu sur les contrôles pour ce contrôle lié au rapprochement des comptes fournisseurs, car l’efficacité de ce contrôle repose sur la fiabilité de l’information dans le rapport sur le solde des comptes fournisseurs. Avant de conclure qu’il ne peut pas s’appuyer sur le contrôle lié au rapprochement des comptes fournisseurs, l’auditeur peut examiner s’il y a d’autres contrôles (compensatoires) relevés plus loin dans le processus de rapprochement des comptes fournisseurs qui répondent suffisamment au risque qu’il y ait des soldes des comptes fournisseurs inexacts ou incomplets dans le rapport automatisé.