Manuel d’audit de performance

AVIS CONCERNANT LE DROIT D’AUTEUR ─ Ce manuel est destiné à un usage interne. Il ne peut être reproduit par ou distribué à des tierces parties par courriel, par télécopieur, par courrier, en main propre ou par tout autre moyen de distribution ou de reproduction sans le consentement écrit du Coordonnateur des droits d’auteur du Bureau du vérificateur général du Canada. Les paragraphes du Manuel de CPA Canada sont reproduits ici pour votre utilisation non-commerciale avec l’autorisation des Comptables professionnels agréés du Canada (CPA Canada). Ils ne peuvent pas être modifiés, copiés ou distribués, sous une forme quelconque, car cela transgresserait le droit d’auteur de CPA Canada. Reproduit à partir du Manuel de CPA Canada avec l’autorisation des Comptables professionnels agréés du Canada, Toronto, Canada.

6020 Évaluation de la fiabilité des données

mai-2024

Aperçu

Pour obtenir des éléments probants suffisants et appropriés, les équipes de mission utilisent souvent des données pour mettre en œuvre des procédures d’audit et étayer les constatations et les conclusions de l’audit. Lorsqu’elles utilisent des données pour mettre en œuvre de telles procédures ou pour étayer les constatations et les conclusions de l’audit, les équipes de mission doivent obtenir des éléments probants suffisants à l’égard de la fiabilité des données, c’est‑à‑dire qu’elles sont exactes et complètes. Cette section du manuel porte sur l’évaluation de la fiabilité des données.

Politiques du BVG

Lorsqu’elles utilisent des données pour mettre en œuvre des procédures d’audit ou pour étayer les constatations et les conclusions de l’audit, les équipes de mission doivent évaluer si ces données sont fiables aux fins prévues, notamment en obtenant des éléments probants sur leur exhaustivité et leur exactitude. [mai-2024]

Directives du BVG

Que dit la NCMC 3001 à propos des données?

La NCMC 3001 exige que l’on tienne compte de la pertinence et de la fiabilité des informations à utiliser à titre d’éléments probants et que l’on obtienne suffisamment d’éléments probants appropriés pour exprimer une conclusion sur l’audit. BVG Audit 1051 « Éléments probants suffisants et appropriés » fournit des directives sur le caractère suffisant et approprié des éléments probants.

Pourquoi est‑ce important?

La nature et la complexité des systèmes d’information à partir desquels les données sont recueillies, stockées, transformées et extraites n’en garantissent pas la fiabilité, puisque des erreurs peuvent avoir été introduites par des personnes ou par des processus. Le professionnel en exercice doit donc évaluer la fiabilité des données en fonction de ses besoins. Des données peu fiables peuvent donner lieu à des constatations et à des conclusions erronées.

Définitions

Qu’entend‑on par données?

Les données sont des représentations numériques de l’information. Il s’agit d’un ensemble de valeurs discrètes ou continues décrivant la qualité, la quantité, les faits, les statistiques ou d’autres paramètres de l’information. Les données peuvent prendre plusieurs formes, dont des données sources et des rapports générés par des systèmes.

Données sources

Les données sources, aux fins de la présente directive, sont des données qui ont été obtenues par le professionnel en exercice sous la forme dans laquelle elles sont stockées plutôt que sous une forme dans laquelle elles peuvent être présentées, utilisées ou rapportées par les utilisateurs finaux ou les interfaces utilisateur. Les données sources comprennent les données brutes. Un ou plusieurs tableaux de données provenant de bases de données constitue un exemple de données sources. On retrouve généralement les données sources à l’endroit principal où elles sont conservées, qu’il s’agisse d’un ensemble de données, d’une base de données, d’un entrepôt de données, d’un dépôt de données, d’une feuille de calcul ou de tout autre répertoire de données. Les données sources peuvent provenir directement des systèmes d’information de l’entité ou des systèmes d’information appartenant à des tiers.

Rapports générés par des systèmes

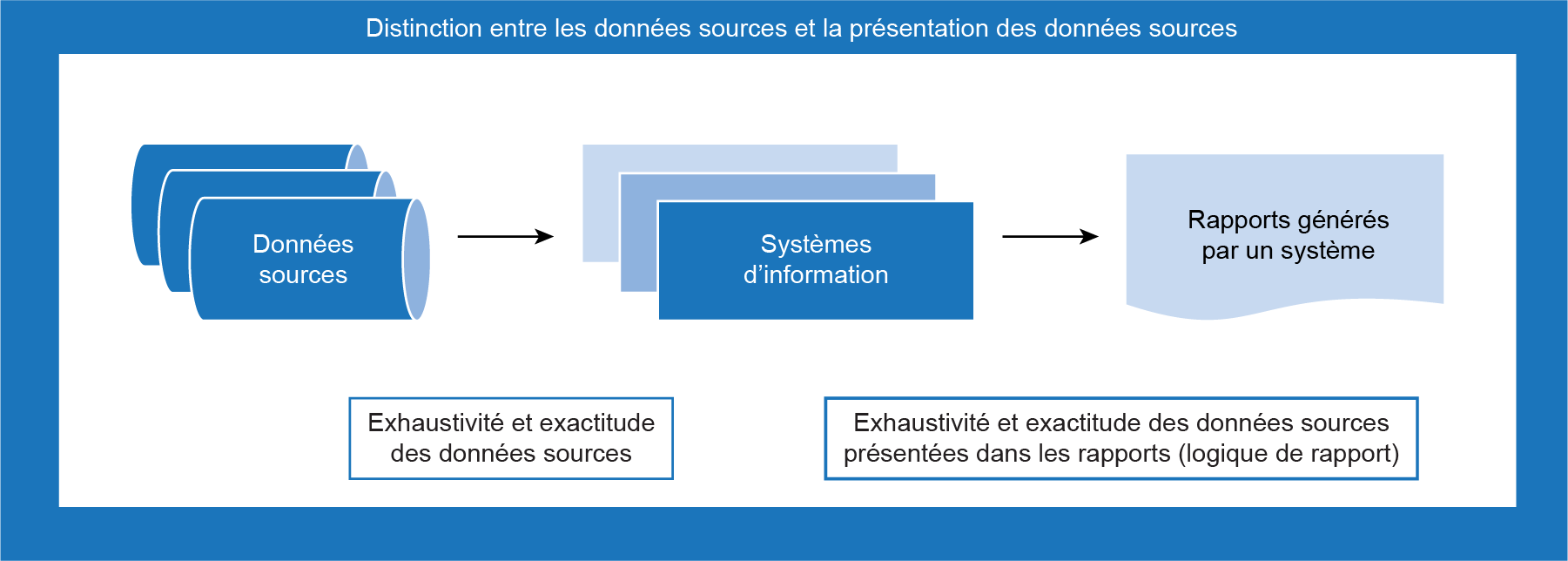

Les rapports générés par des systèmes, aux fins de la présente directive, sont des données qui ont été produites en compilant, en regroupant, en résumant, en filtrant ou en transformant d’une façon ou d’une autre des données sources en documents (voir la pièce 1), dont :

- des rapports produits par des progiciels standards; (logiciels achetés auprès d’un fournisseur);

- des rapports produits régulièrement par les systèmes programmés ou configurés par l’entité;

- des rapports produits au moyen d’outils informatiques destinés aux utilisateurs finaux, tels que Microsoft Excel ou Microsoft Access, ou des produits similaires;

- des rapports produits par des systèmes d’information appartenant à des tiers.

Les rapports générés par des systèmes peuvent prendre la forme d’un rapport ou d’une feuille de calcul (comme Excel) ou d’un fichier texte (comme un fichier de valeurs séparées par des virgules).

Pièce 1 — Lien entre les données sources et les rapports générés par des systèmes

Façons dont les données peuvent être utilisées dans le cadre des missions d’appréciation directe

Les données peuvent être utilisées de plusieurs façons, notamment :

- pour mettre en œuvre des procédures d’évaluation des risques;

- pour déterminer la population d’éléments à partir desquels un échantillon sera sélectionné pour effectuer des tests supplémentaires;

- pour mettre en œuvre des procédures analytiques;

- pour fournir des informations contextuelles dans le rapport de certification;

- pour servir d’éléments probants en vue d’étayer les constatations et les conclusions de l’audit dans le rapport de certification.

Collecte de données

Pour évaluer la fiabilité des données, les équipes de mission doivent comprendre la manière dont les données sont recueillies, les systèmes à partir desquels elles sont extraites et les contrôles pertinents exercés sur elles.

Cela permettra aux équipes de mission de comprendre les données, leur nature et les contrôles internes auxquels elles sont soumises pour évaluer le risque lié à leur fiabilité et pour déterminer la meilleure stratégie d’évaluation à utiliser. On peut évaluer la fiabilité des données de nombreuses façons.

Voici des exemples de questions que les membres des équipes de mission pourraient poser pour évaluer les données et comprendre les processus permettant de les produire. Les réponses à ces questions peuvent les aider à déterminer les domaines à risque et à anticiper les problèmes de fiabilité des données.

Exemples de questions à poser

- De quelle façon vos données sont‑elles conservées (bases de données, fichiers Microsoft Excel ou Word, document imprimé)?

- Vos données sont‑elles produites à l’aide d’un processus automatisé ou sont‑elles saisies manuellement?

- À quel niveau (opération, individu ou programme) les données sont‑elles recueillies, ou ont‑elles été regroupées?

- De quelle façon allez‑vous obtenir l’assurance pour ce qui est de l’exactitude et de l’exhaustivité de vos données?

- Vos sources de données ont‑elles déjà fait l’objet d’une évaluation pour ce qui est de la qualité?

- De quelle façon empêchez‑vous l’accès inapproprié à vos données?

- Avez‑vous le contrôle sur la saisie, la modification et la suppression de vos données informatisées?

- À quelles fins vos données sont‑elles utilisées (par exemple, suivi, rapport)?

- Votre organisation dispose‑t‑elle d’une fonction de surveillance des sources de données qui assure la mise en place de pratiques appropriées en matière de gestion des données?

- Quel impact ou rôle vos sources de données ont‑elles sur les lois, les politiques ou les programmes?

- Vos sources de données contiennent‑elles des informations qui pourraient être délicates ou controversées?

- Quel est le niveau de classification de vos données (non classifiées, Protégées A, etc.)?

- Quelle documentation pouvez‑vous fournir relativement à vos données et de quelle façon est‑elle conservée (dictionnaire de données, détails sur les contrôles des données, etc.)?

Les membres des équipes de mission peuvent demander au personnel de l’entité de leur fournir de nombreux rapports et documents qu’ils examineront afin d’acquérir une bonne compréhension des données.

Exemples de documents à examiner :

- documentation sur les processus et les systèmes d’information pertinents

- documentation sur les procédures de contrôle de la qualité des données

- manuels d’utilisation pertinents

- rapports d’audit interne pertinents

Compréhension de la pertinence et de la fiabilité des données

La pertinence des données désigne la mesure dans laquelle les éléments probants ont une relation logique avec la question traitée et à leur importance par rapport à celle‑ci.

La fiabilité des données signifie que les données sont complètes et exactes :

- L’exhaustivité des données désigne la mesure dans laquelle toutes les opérations effectuées sont entrées dans le système, sont acceptées aux fins de traitement, sont traitées une seule fois par le système et sont comprises de façon adéquate dans les rapports.

- L’exactitude des données désigne la mesure dans laquelle les données enregistrées correspondent aux informations de base réelles (par exemple, les montants, les dates ou les autres faits sont conformes aux données originales saisies à la source). Lorsqu’il s’agit de rapports générés par un système, il faut également tenir compte d’autres facteurs (par exemple, l’exactitude d’un rapport financier peut comprendre l’exactitude des calculs, c’est‑à‑dire l’exactitude mathématique).

L’exactitude et l’exhaustivité des données doivent être évaluées seulement si les données sont jugées pertinentes pour l’équipe de mission. C’est pourquoi l’exactitude et l’exhaustivité des données sont les principaux attributs dont il faut tenir compte lors de l’évaluation de la fiabilité des données.

Fiabilité des données par rapport à l’intégrité des données

La fiabilité et l’intégrité des données sont deux concepts différents. L’intégrité des données désigne l’exactitude avec laquelle les données ont été extraites du système d’information (source), transmises aux équipes de mission et transformées dans un format approprié permettant aux équipes de mission de les utiliser. Cette distinction est importante, car les données peuvent être intègres, mais peu fiables (par exemple, des éléments probants insuffisants ont été obtenus quant à l’exactitude et à l’exhaustivité des données). Par conséquent, l’obtention d’une assurance à l’égard de l’intégrité des données à elle seule ne permet pas aux équipes de mission de conclure que les données sont fiables.

Facteurs affectant la fiabilité des données

La fiabilité des données est principalement affectée par les facteurs suivants (pièce 2) :

- Source de données : différentes sources de données nécessiteront différentes méthodes d’évaluation de la fiabilité des données. Les données peuvent provenir d’une source interne ou externe, et elles peuvent être intégrées à partir de diverses sources.

- Nature des données : la méthode d’évaluation de la fiabilité des données utilisée dépendra de la nature des données, telles que des données très complexes, délicates ou classifiées.

- Contrôles internes exercés sur les données : ces contrôles permettent de s’assurer que les données contiennent tous les éléments et enregistrements nécessaires à la mission et qu'elles reflètent les données saisies à la source ou, si elles sont disponibles, dans les documents sources.

Pièce 2 — Descriptions et exemples de facteurs affectant la fiabilité des données

| Facteurs | Description | Exemples |

|---|---|---|

|

Source de données |

Source externe Même s’il peut y avoir des exceptions, les données provenant de tiers crédibles sont généralement plus fiables que les données produites par l’entité auditée. Les sources d’information externes peuvent comprendre des universitaires, des chercheurs et des comités parlementaires. Certaines circonstances peuvent affecter la fiabilité des données provenant d’une source externe. Par exemple, les données obtenues auprès d’une source externe indépendante peuvent ne pas être fiables si la source n’est pas bien informée ou manque d’objectivité. Source interne Les données internes désignent les données privées recueillies au sein de l’organisation. Par exemple, les membres des équipes de mission peuvent vouloir utiliser les rapports de rendement de l’entité produits à partir de son système d’information. Les rapports internes peuvent être produits à partir de différents types de systèmes et les données peuvent être obtenues à partir de diverses sources. |

Exemples de données pouvant être obtenues à partir de sources de données externes :

Exemples de données pouvant être obtenues à partir de sources de données internes :

|

|

Nature des données |

La nature des données est également un facteur important à examiner. Les données peuvent être simples, complexes, délicates ou classées secrètes. |

Lorsque les données sont très complexes, les équipes de mission peuvent avoir recours à un expert pour en évaluer la fiabilité. |

|

Contrôles internes exercés sur les données |

La fiabilité des données dépend des contrôles qui fournissent l'assurance que les données contiennent tous les éléments et enregistrements nécessaires à la mission et qu'elles reflètent les données saisies à la source ou, si elles sont disponibles, dans les documents sources. Les contrôles exercés sur les données peuvent être manuels, automatisés ou dépendants de systèmes informatiques. |

Par exemple, un contrôle manuel dépendant de systèmes informatiques peut être exercé lorsque les données saisies dans le système nécessitent, avant d’être traitées, l’approbation d’une personne autorisée. |

Les équipes de mission doivent tenir compte des facteurs affectant la fiabilité des données pour évaluer le risque lié à la fiabilité des données.

Étendue des travaux à effectuer pour évaluer la fiabilité des données

Les équipes de mission doivent tenir compte des facteurs ci‑dessous pour déterminer l’étendue des travaux à effectuer pour évaluer la fiabilité des données :

- la finalité de l'utilisation des données;

- l’importance accordée aux données à titre éléments probants;

- le risque que les données ne soient pas fiables.

Il n’y a pas de formule ou de recette précise pour déterminer avec précision l’étendue des travaux nécessaires pour évaluer la fiabilité des données. Les équipes de mission doivent tenir compte et documenter les facteurs énumérés ci‑dessus et tirer des conclusions en fonction de leur jugement professionnel.

Finalité de l'utilisation des données

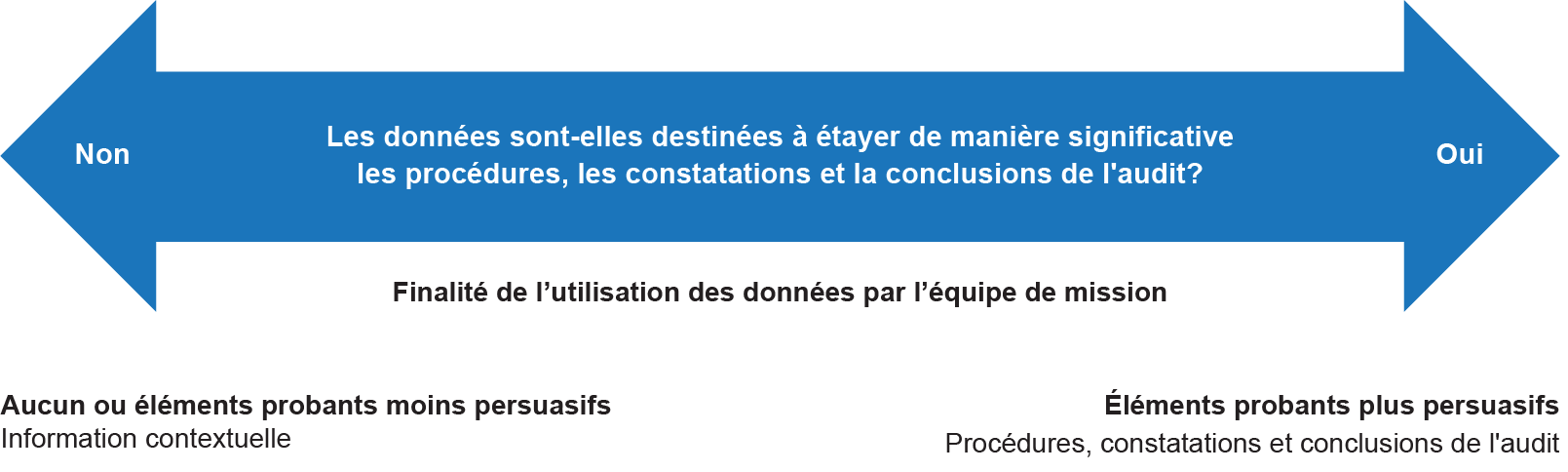

La raison pour laquelle les données seront utilisées affectera l’étendue des travaux à effectuer et la nature des éléments probants devant être recueillis (voir pièce 3).

Pièce 3 — Finalité de l’utilisation des données dans le cadre des missions d’appréciation directes

Les équipes de mission doivent consacrer beaucoup plus d’efforts pour évaluer la fiabilité des données qui seront utilisées dans le cadre de mise en œuvre des procédures d’audit ou pour étayer les constatations et les conclusions de l’audit que pour celles qui seront utilisées à titre d’informations contextuelles.

Procédures d’audit, constatations et conclusions de l’audit

Conformément à la politique du BVG, lorsqu’elles utilisent des données pour mettre en œuvre des procédures d’audit ou pour étayer les constatations et les conclusions de l’audit, les équipes de mission doivent évaluer si ces données sont fiables aux fins prévues, notamment en obtenant des éléments probants sur leur exhaustivité et leur exactitude. Une évaluation de la fiabilité est nécessaire lorsque les données sont utilisées à ces trois fins.

Informations contextuelles

Les informations contextuelles donnent habituellement le ton au rapport pour la présentation des résultats de la mission ou fournissent des renseignements qui placent les résultats en contexte. Les données utilisées à titre d'informations contextuelles dans le rapport de certification ne constituent généralement pas des éléments probants étayant la conclusion de l’audit.

Niveau de risque lié à l’utilisation de données non fiables

L’utilisation de données non fiables affecterait probablement les résultats de l’analyse et conduirait les équipes de mission à des constatations ou à des conclusions d’audit erronées. Le niveau de risque lié à la non‑fiabilité des données devrait affecter la nature et l’étendue des tests à effectuer. Les équipes de mission doivent prendre en considération les facteurs affectant la fiabilité des données pour évaluer le risque lié à la non‑fiabilité des données. Comme il a été mentionné précédemment, il s’agit des facteurs suivants ; source des données, nature des données et contrôles internes exercés sur les données (voir la pièce 4).

Pièce 4 — Facteurs affectant la fiabilité des données

| Factor | Généralement plus fiable Risque de fiabilité moins élevé |

Généralement moins fiable Risque de fiabilité plus élevé |

|---|---|---|

|

Source de données |

Tiers indépendant |

Entité |

|

Nature des données |

Données simples |

Données très complexes |

|

Contrôles internes exercés sur les données |

Contrôles internes connexes existants |

Contrôles internes connexes inefficaces ou inexistants |

Procédures pour évaluer la fiabilité des données

Les équipes de mission peuvent utiliser diverses procédures pour évaluer la fiabilité des données. Le niveau d’éléments probants souhaité peut être obtenu au moyen de tests des contrôles, de procédures de corroboration ou d’une combinaison des deux. Selon le niveau du risque évalué, les équipes de mission doivent déterminer la méthode la plus efficace pour obtenir le niveau d’éléments probants souhaité.

Tests des contrôles

Les tests des contrôles peuvent constituer une excellente source d’éléments probants. Les équipes de mission doivent acquérir une bonne compréhension des contrôles internes, y compris des contrôles et des processus des systèmes d’information dans lesquels les données sont conservées. Les membres des équipes de mission devront cerner les contrôles les plus pertinents pour la fiabilité des données et évaluer s’ils ont été conçus et mis en œuvre de manière appropriée. Ce n’est qu’après avoir formulé une conclusion sur la conception et la mise en œuvre des contrôles pertinents que les membres des équipes de mission peuvent envisager de tester l’efficacité de ces contrôles.

Les contrôles manuels et automatisés peuvent tous deux fournir une assurance à l’égard de la fiabilité des données. Toutefois, comme les données sont généralement créées, traitées, stockées et conservées dans des systèmes d’information, les équipes de mission devront peut‑être envisager de tester des contrôles automatisés. Les tests de l’efficacité opérationnelle des contrôles généraux informatiques (CGI) et des contrôles des applications des systèmes d’information dans lesquels les données sont stockées et conservées peuvent constituer une méthode efficace et efficiente pour obtenir des éléments probants sur l’exhaustivité et l’exactitude des données (voir la pièce 5).

Tableau 5 : Contrôles qui peuvent fournir une assurance à l’égard de la fiabilité des données

| Type de contrôle | Description |

|---|---|

| Contrôles automatisés | Contrôles effectués par les applications informatiques ou appliqués par les paramètres de sécurité des applications. |

|

Contrôles généraux informatiques (CGI) |

Politiques et procédures, s’appliquant à tous les processus informatiques de l’entité, qui favorisent le bon fonctionnement continu de l’environnement informatique, y compris le fonctionnement efficace et continu des contrôles de traitement de l’information et de l’intégrité des données (c’est‑à‑dire l’exhaustivité, l’exactitude et la validité des données) du système d’information de l’entité. |

|

Contrôles des applications |

Les contrôles des applications ont trait à la portée des processus opérationnels individuels ou des systèmes d’application et comprennent des contrôles au sein d’une application sur la saisie, le traitement et les résultats. L’objectif est de s’assurer que :

|

Un contrôle exercé sur la saisie des données constitue un exemple de contrôle des applications. Par exemple, prenons le cas où les entreprises sont tenues de soumettre chaque semaine, par voie électronique, leurs résultats de laboratoire indiquant le niveau de substances nocives rejetées dans l’air et dans les voies navigables. Les contrôles de saisie peuvent restreindre les champs qui peuvent être modifiés ou téléchargés électroniquement dans la base de données. Si tel est le cas, le système indiquerait automatiquement la date à laquelle l’entreprise a téléchargé ses résultats de laboratoire. Celle‑ci ne peut donc pas la modifier. L’équipe de mission pourrait vouloir tester les restrictions appliquées aux soumissions électroniques afin de valider les contrôles de saisie, assurant ainsi l’intégrité des données. Des tests supplémentaires seraient toutefois nécessaires pour assurer la fiabilité des données, comme il est décrit ci‑dessous.

Il est important de comprendre la nature et la source des données pour déterminer si les CGI ou les contrôles des applications sont pertinents pour recueillir des éléments probants sur les données. Les équipes de mission peuvent consulter le spécialiste des TI pour évaluer les CGI et les contrôles d’application pertinents (également appelés contrôles exercés sur le traitement de l’information).

Le Manuel d’audit annuel comprend également des renseignements utiles dans la section BVG Audit 5035.2 « Identification des risques découlant du recours à l’informatique et à des CGI connexes » ainsi que dans la section BVG Audit 5035.4 « Objectifs en matière de traitement de l’information ». Bien qu’elles ne s’appliquent pas directement aux missions d’appréciation directe, les membres des équipes de mission peuvent consulter ces sections pour approfondir leurs connaissances et leur compréhension de la pertinence des CGI ou des contrôles d’application au cours de la mission.

Feuilles de calcul électroniques — Facteurs à examiner relativement aux contrôles

Les feuilles de calcul électroniques peuvent facilement être modifiées et certaines activités de contrôle peuvent être absentes. Le risque lié aux feuilles de calcul électroniques est plus grand et elles sont plus vulnérables aux erreurs, notamment aux :

- erreurs de saisie : erreurs qui surviennent en raison d’une saisie de données erronées, de renvois inexacts ou d’autres erreurs attribuables aux fonctions de copier‑coller;

- erreurs de logique : erreurs qui surviennent en raison de la création de formules inappropriées qui produisent de mauvais résultats;

- erreurs d’interface : erreurs qui surviennent à la suite de l’importation ou de l’exportation de données provenant d’autres systèmes;

- autres erreurs : erreurs qui surviennent à la suite d’une définition inappropriée de la plage de cellules, de renvois inappropriés à des cellules ou de liens inadéquats à d’autres feuilles de calculs électroniques.

Les contrôles exercés sur les feuilles de calcul peuvent comprendre un ou plusieurs des contrôles suivants :

- contrôles similaires aux contrôles généraux informatiques exercés sur les feuilles de calcul électroniques;

- contrôles intégrés aux feuilles de calcul électroniques (semblables à un contrôle des applications automatisé);

- contrôles manuels de la saisie ou de la sortie des données des feuilles de calcul électroniques.

Il est probable que l’entité n’aura pas mis en place, sur les feuilles de calcul électroniques, de contrôles rigoureux semblables aux CGI pouvant être tester. Dans certains cas, les entités mettent en œuvre des contrôles manuels sur leurs feuilles de calcul. Par conséquent, les membres des équipes de mission doivent se concentrer sur les contrôles manuels sur la saisie de données dans les feuilles de calcul et sur les sorties de données calculées par celles‑ci.

Tests de corroboration

Les équipes de mission peuvent utiliser divers tests de corroboration, car il s’agit d’un moyen efficace et efficient de tester la fiabilité des rapports générés par des systèmes. Les tests de corroboration peuvent comprendre des procédures comme l’établissement d’un lien entre les éléments du rapport et les documents sources ou le rapprochement des éléments du rapport à des sources indépendantes et fiables.

L’obtention d’éléments probants sur l’exhaustivité et l’exactitude des données peut également comprendre des activités de rapprochement (comme des faits, des opérations ou des événements à des documents sources).

Cela aidera les équipes de mission à déterminer si les données correspondent tout à fait aux données figurant dans ces documents. Pour tester l’exhaustivité des données, il faut rapprocher les documents sources aux systèmes ou aux applications dans lesquels les données sont stockées, et pour tester l’exactitude, il faut rapprocher les données des systèmes ou des applications aux documents sources.

Selon le niveau d’assurance souhaité, les équipes de mission peuvent utiliser des procédures analytiques de corroboration, des tests d’acceptation‑rejet ou des tests ciblés pour sélectionner un échantillon de données à rapprocher à des documents sources (voir la pièce 6).

Pièce 6 — Tests de corroboration pour tester la fiabilité des rapports

| Type de test de corroboration | Description |

|---|---|

|

Procédures analytiques de corroboration |

Les procédures analytiques de corroboration évaluent les informations en fonction des corrélations plausibles entre les données financières et non financières. Ces procédures comprennent également les examens nécessaires portant sur les variations ou les corrélations relevées qui sont incohérentes avec d’autres informations pertinentes ou qui s’écartent de façon importante des valeurs attendues par l’équipe de mission. Lorsqu’elles utilisent des procédures analytiques pour tester la fiabilité des données, les équipes de mission doivent envisager d’utiliser des informations qui ont déjà été auditées ou des informations provenant de tiers. Lorsqu’elles doivent utiliser des données non auditées pour établir leurs attentes ou analyser une corrélation plausible, elles doivent en évaluer la fiabilité avant de s’y fier. Le Manuel d’audit annuel renferme des renseignements utiles dans la section BVG Audit 7030 « Procédures analytiques de corroboration ». Les membres des équipes de mission peuvent consulter cette section pour obtenir de plus amples renseignements sur les procédures analytiques de corroboration qui pourraient être pertinentes pour leurs analyses. |

|

Tests acceptation‑rejet |

Les tests acceptation‑rejet, appelés aussi tests des attributs, visent à obtenir des éléments probants suffisants pour être en mesure d’accepter ou de rejeter une caractéristique présentant un intérêt. Comme ces tests ne comportent pas d’extrapolation d’une anomalie monétaire dans un compte ou une population; ils ne doivent être utilisés que si les équipes de mission s’intéressent à un attribut ou à une caractéristique en particulier, et non à un solde monétaire. Au moment de tester les données sous jacentes d’un rapport, les équipes de mission peuvent mettre en œuvre des tests d’acceptation rejet pour tester plus particulièrement l’exactitude et l’exhaustivité des données du rapport. Si le nombre d’écarts repérés est supérieur à celui qui est acceptable, le test est rejeté, car il ne fournit pas les éléments probants souhaités. La section BVG Audit 7043 « Test acceptation‑rejet » et la section BVG Audit 7043.1 « Méthode en cinq étapes pour effectuer un test acceptation‑rejet » du Manuel d’audit annuel fournit des renseignements supplémentaires à ce sujet. Bien qu’elles ne s’appliquent pas directement aux missions d’appréciation directe, les membres des équipes de mission peuvent consulter ces sections pour approfondir leurs connaissances et leur compréhension des tests d’acceptation‑rejet et de la méthode en cinq étapes pour effectuer un test d’acceptation‑rejet au cours de la mission. Le test d’acceptation‑rejet porte sur l’exactitude et l’exhaustivité des données sources comme suit :

|

|

Tests ciblés (ou sélection dirigée) |

La méthode des tests ciblés consiste à sélectionner les éléments à tester en fonction de certaines caractéristiques. Les équipes de mission privilégieront cette méthode, car elle nécessite le recours au jugement à l’égard du choix des éléments devant faire l’objet de tests. Les tests ciblés peuvent être appliqués à une partie ou à un ensemble de données. Les résultats obtenus au moyen de ces tests ne peuvent pas être extrapolés aux éléments non testés d’une population. Pour obtenir des renseignements supplémentaires sur les tests ciblés, consultez la section BVG Audit 6040 « Sélection des éléments à examiner ». |

Utilisation de la technologie pour la mise en œuvre de tests

L’utilisation de la technologie pour vérifier l’exhaustivité et l’exactitude de rapports complexes ou volumineux peut constituer une stratégie d’audit efficace. Des outils informatiques tels que IDEA ou PowerBI peuvent être utilisés pour réaliser des tests qui ne peuvent pas être effectués manuellement. De tels tests sont généralement utilisés pour valider l’exactitude et l’exhaustivité du traitement effectué par les systèmes d’information qui ont produit les données.

Voici des exemples de tests de corroboration qui peuvent être effectués à l’aide de la technologie :

• Rechercher et enquêter sur les anomalies telles que les valeurs anormales associées à un emplacement géographique particulier.

• Reproduire le rapport en effectuant sa propre interrogation indépendante ou en utilisant ses propres programmes sur les données sources réelles (c.‑à‑d. réexécution du rapport).

• Évaluer la logique du rapport généré par le système informatique ou de la requête ponctuelle en :

- examinant les paramètres de configuration du système d’application;

- examinant la documentation du fournisseur sur le système;

- interrogeant les développeurs de programme (en général, cette procédure à elle seule ne suffit pas).

Les équipes de mission devront quand même tester la fiabilité des données sources comprises dans le rapport généré par le système.

Selon l’étendue des données qui seront testées, diverses compétences en programmation peuvent être nécessaires, allant de la production de tableaux croisés sur des éléments de données connexes jusqu’à la reproduction de processus automatisés sophistiqués à l’aide de techniques de programmation plus avancées. Veuillez consulter, au besoin, les spécialistes internes, lorsque nécessaire.

Vérification de l’intégrité des données

L’intégrité des données désigne l’exactitude avec laquelle les données ont été extraites du système d’information (source), transmises aux équipes de mission et transformées dans un format permettant aux équipes de mission de les utiliser. Les vérifications de l’intégrité des données à elles seules ne suffisent pas pour évaluer la fiabilité des données.

La vérification de l’intégrité des données comprend la vérification des éléments suivants :

- valeurs hors plage, telles que des dates qui se situent en dehors du champ d’application

- valeurs invalides

- le nombre total d’enregistrements fournis par rapport au nombre d‘enregistrements comptés

- le montant total d’un champ fourni par rapport aux totaux de contrôle

- lacunes dans les champs ou données manquantes, tel que l’absence de dates, de lieux, de régions, de numéros d’identification, de numéros d’enregistrement ou autres

- valeurs manquantes

- les enregistrements en double

La vérification de l’intégrité des données comprend également les activités suivantes :

- rechercher des aspects imprévus dans les données, par exemple des valeurs extrêmement élevées associées à un certain emplacement géographique

- tester les corrélations entre les éléments de données, par exemple si les éléments de données suivent bien l’ordre logique d’un questionnaire

- assurer la cohérence avec d’autres sources d’informations (telles que les rapports publics ou internes)

Données utilisées par l’expert choisi par le professionnel en exercice et celui choisi par l’entité

Lorsque les travaux d’un expert présentent un intérêt pour une mission, la fiabilité des données fournies à l’expert devrait être évaluée. Par conséquent, lorsqu’un expert choisi par le professionnel en exercice a été engagé, le professionnel en exercice devrait participer directement au processus et avoir une bonne connaissance des données sources et les autres informations fournies à l’expert. Si c’est l’entité même qui a engagé l’expert, les données sources et les autres informations dont ce dernier a besoin pour exécuter ses travaux seront souvent fournies sans que le professionnel en exercice intervienne ou en ait connaissance. Ainsi, lorsqu’il utilise les travaux de l’expert que la direction de l’entité a engagé, les équipes de mission devraient mettre en œuvre des procédures supplémentaires pour recenser et évaluer ces données.

Par exemple, lorsque l’équipe de mission prévoit utiliser les travaux d’un actuaire engagé par la direction de l’entité, elle devrait demander des renseignements auprès de la direction de l’entité et de l’actuaire pour connaître toutes les sources de données et les informations que cet expert a utilisées et, s’il y a lieu, en tester l’exhaustivité et l’exactitude. Par exemple, les fichiers des données du recensement utilisés par l’actuaire proviennent généralement des systèmes d’information sur la paie ou le personnel de l’entité; c’est pourquoi il faut tester l’exhaustivité et l’exactitude de ces données pour évaluer la fiabilité des données sources.

Pour d’obtenir des renseignements supplémentaires sur l’utilisation des travaux d’experts, consultez la section 2070 « Utilisation d’experts ».

Résultats de l’évaluation et documentation

Résultats de l’évaluation

Une fois l’évaluation de la fiabilité des données terminée, les équipes de mission doivent analyser les résultats des travaux effectués et déterminer si les données sont fiables. Les résultats de l’évaluation peuvent fournir aux équipes de mission l’assurance que les données sont soit fiables ou soit non fiables.

Les données sont fiables lorsque les équipes de mission obtiennent une assurance raisonnable quant à leur exhaustivité et à leur exactitude et qu’elles sont prêtes à accepter l’étendue des erreurs (les erreurs présentes dans les données) et le risque associé à leur utilisation. Plus le nombre d’erreurs significatives dans les éléments clés des données est élevé, plus il est plus probable que les données ne soient pas fiables et donc inutilisables pour les besoins des équipes de mission.

Documentation

La grille logique d’audit de la mission doit décrire brièvement la manière dont l’équipe de mission envisage d’évaluer la fiabilité des données, ainsi que les limites qui pourraient être présentes en raison des erreurs dans les données. Tous les travaux effectués dans le cadre de l’évaluation de la fiabilité des données doivent être documentés et inclus dans les feuilles de travail de la mission. Cela comprend tous les tests, les examens d’informations et les entretiens liés à la fiabilité des données. En outre, les décisions prises au cours de l’évaluation, y compris l’évaluation finale à savoir si les données sont suffisamment fiables aux fins de la mission, doivent être résumées et comprises dans les feuilles de travail.